引言

汽车安全不仅仅是对汽车/车辆进行物理入侵。这只是很小且简单的一部分。当你以攻击者/对手的思维去看待一辆联网汽车时,你关注的是整个车辆生态系统。这不仅包括它如何与外部实体通信,也包括它在车内如何运作。

汽车是主要的交通工具,早期的汽车只配备了基本的电气线路,随着时间推移,人们对更多功能的需求不断增长,以获取竞争优势,同时也为了符合新的法规要求。如今我们正逐步迈入自动驾驶或联网自动驾驶汽车的时代,保障汽车领域的安全将变得更加重要且更加具有风险。

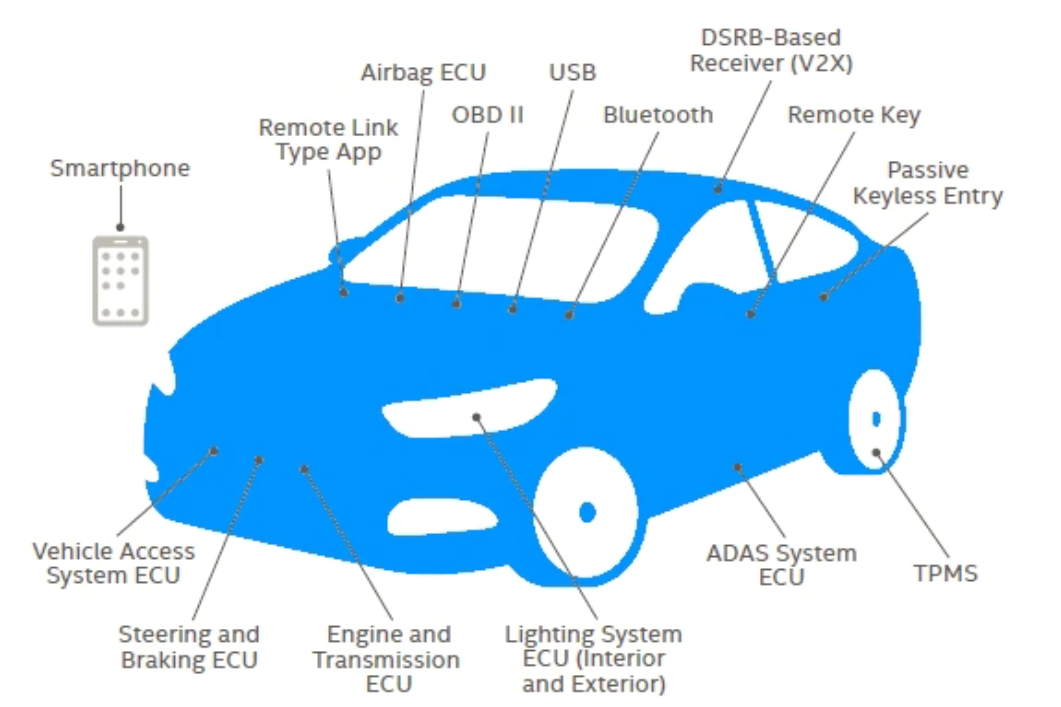

如今的汽车不仅仅是一个强大的机动车,它还连接着无线网络、应用程序、电子组件、传感器和执行器。恶意黑客/攻击者正在渗透车辆网络,使汽车行业面临必须实现端到端安全的局面。

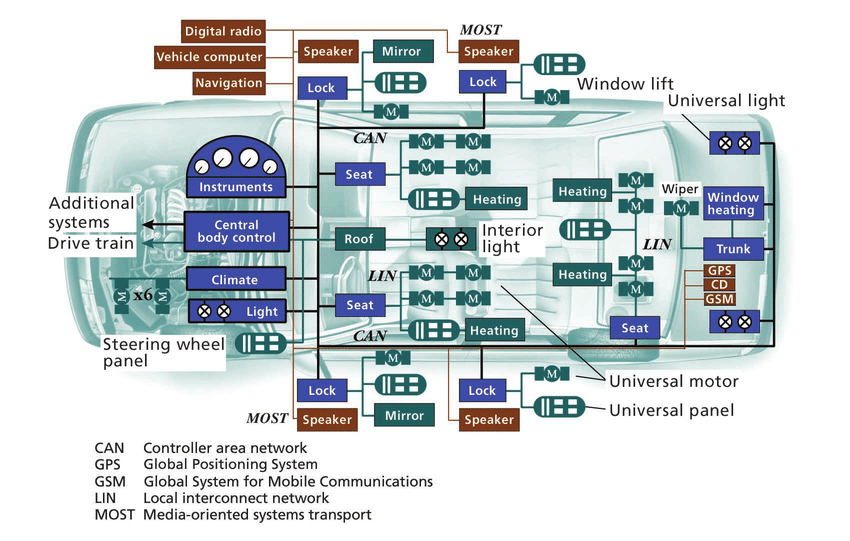

一辆联网汽车需要强大的处理能力和多个通信通道,以便电子组件进行计算和通信。如今的汽车由软件定义。在高度互联的背景下(如车对车 V2V、车对基础设施 V2I 以及车对万物 V2X 的通信),车辆必须从设计之初就具备安全性。然而,通常一辆车包含超过 100 个由不同 OEM 厂商制造和开发的电子控制单元(ECU)。

一辆汽车使用了超过上亿行代码,用于控制不同的电子控制单元(ECU),从安全组件(如加速、换挡、刹车等)到信息娱乐系统,从 GPS 到播放音乐。如此庞大的软件数量可能在车辆中造成安全漏洞,而这些漏洞正是攻击者/对手的潜在攻击点。凡是联网的东西,都是网络攻击者的目标。黑客不仅可能危及用户的个人信息,还可能威胁到其人身安全。如果漏洞出现在与车辆关键组件连接的安全性较差的 ECU 上,那将使整车甚至整个车队都处于易受攻击的状态。

可能的远程攻击场景

如果车辆的计算机系统没有得到妥善保护,黑客可能会窃取数据,甚至控制整辆车。这些威胁并非只是理论上的。安全研究员 Charlie Miller 和 Chris Valasek 早在 2015 年就登上了国际头条新闻,他们曾远程入侵一辆由《Wired》杂志记者驾驶的 Jeep Cherokee。他们远程控制了空调、雨刷、油门和刹车。

2015 年之后,许多研究人员在全球各大会议上分享了他们入侵汽车公司和 OEM 后端服务器的研究成果。一旦攻击者/对手获取了后端服务器的访问权限,就有可能对整个车队发动攻击。这一点极具危险性,因为后端服务器是用于向车队推送安全 OTA(固件/软件)更新的可信平台。攻击者可以控制动力系统、刹车或转向系统,或者推送恶意更新。

如果研究人员发现某个漏洞,可能使正在道路上行驶的车辆遭受远程攻击,OEM 和一级供应商(Tier 1)可能会受到严重影响。如果无法通过 OTA 更新修复这些漏洞,汽车制造商将不得不将所有车辆召回维修。

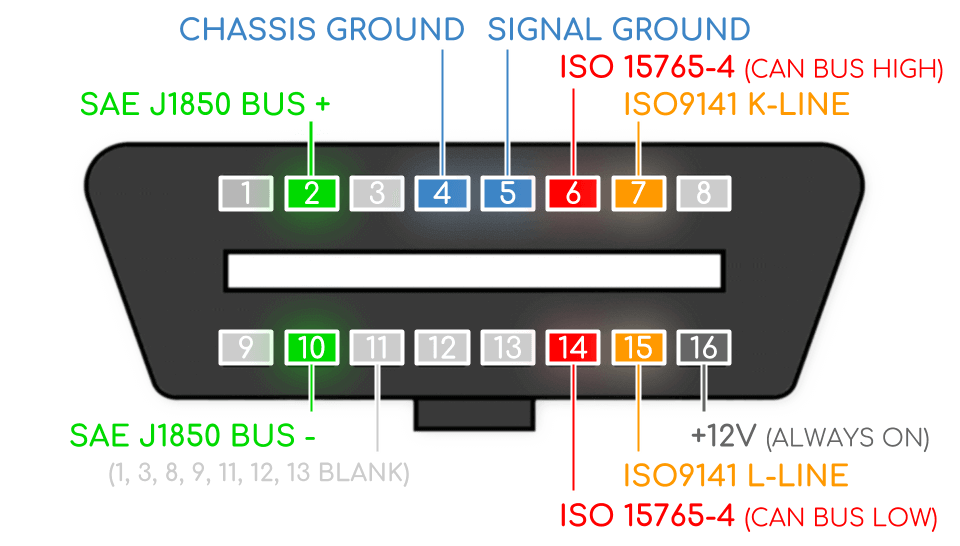

管理所有 ECU 及其功能是一项繁重的工作。想象一下,如果某个部件出现异常,人工排查将会非常困难。制造商为了解决此类诊断问题,设计了车载诊断端口(OBD-II)。

现代 OBD 实现使用标准化的数字通信端口,除了提供实时数据外,还支持标准化的一系列故障诊断码(DTC)。换句话说,车辆中的每个网络总线都会连接到 OBD-II 诊断端口。OEM 的测试设备只需发送一个统一诊断服务(UDS)命令,即可读取 DTC 信息。

UDS 命令甚至可以重置 ECU,并下载存储在指定位置的数据。这也带来了物理攻击面,攻击者/对手可以安装恶意的硬件或软件,从而轻松实现对车辆的远程控制。

如果我们最终关注的是那些可能危及生命和财产安全的攻击:

-

远程信息处理 ECU / 网关的身份验证与完整性(V2X)

-

恶意软件/后门程序控制并通信于关键 ECU(如 Rootkit)

-

关键车辆总线上的通信中断(欺骗/拒绝服务攻击)

-

原有硬件组件或软件被恶意感染版本替换

-

传感器数据的有效性验证(雷达/LiDAR 等)

汽车安全到底包含哪些内容?

从宏观来看,一辆联网汽车可以“看见”(通过传感器和摄像头)、“听见”(多媒体与语音助手),并通过连接 OEM 后端来自我更新。例如,攻击者/对手可以设置一系列指令,当你驶入特定 GPS 坐标时车辆自动切断刹车,或在红灯时超速行驶,又或者在撞击发生时安全气囊未能弹出。

一辆安全的汽车/车辆应具备以下特性:

-

安全的 OTA(远程)和物理更新机制

-

车内与外部通信均受保护

-

电子组件的硬件安全保障

-

各类软件与应用的安全性

-

OBD-II 端口通信安全保障

结语

制造商每年都在为汽车/车辆添加更多电子组件。如果不同 OEM 和一级供应商(Tier 1)提供的部件整合过程中存在安全漏洞,就可能在车辆架构中产生潜在攻击空间。攻击者/对手可以利用这些空间入侵车辆。简单的漏洞或安全缺口一旦组合在一起,就可能导致整个车队遭到攻击,而其造成的破坏将是灾难性的。

要让汽车/车辆更加安全,我们必须与 OEM、Tier 1 和安全公司密切合作,实现车内外通信的加密、认证与保护。

希望这篇博客文章为你提供了关于汽车安全的高层次概览。

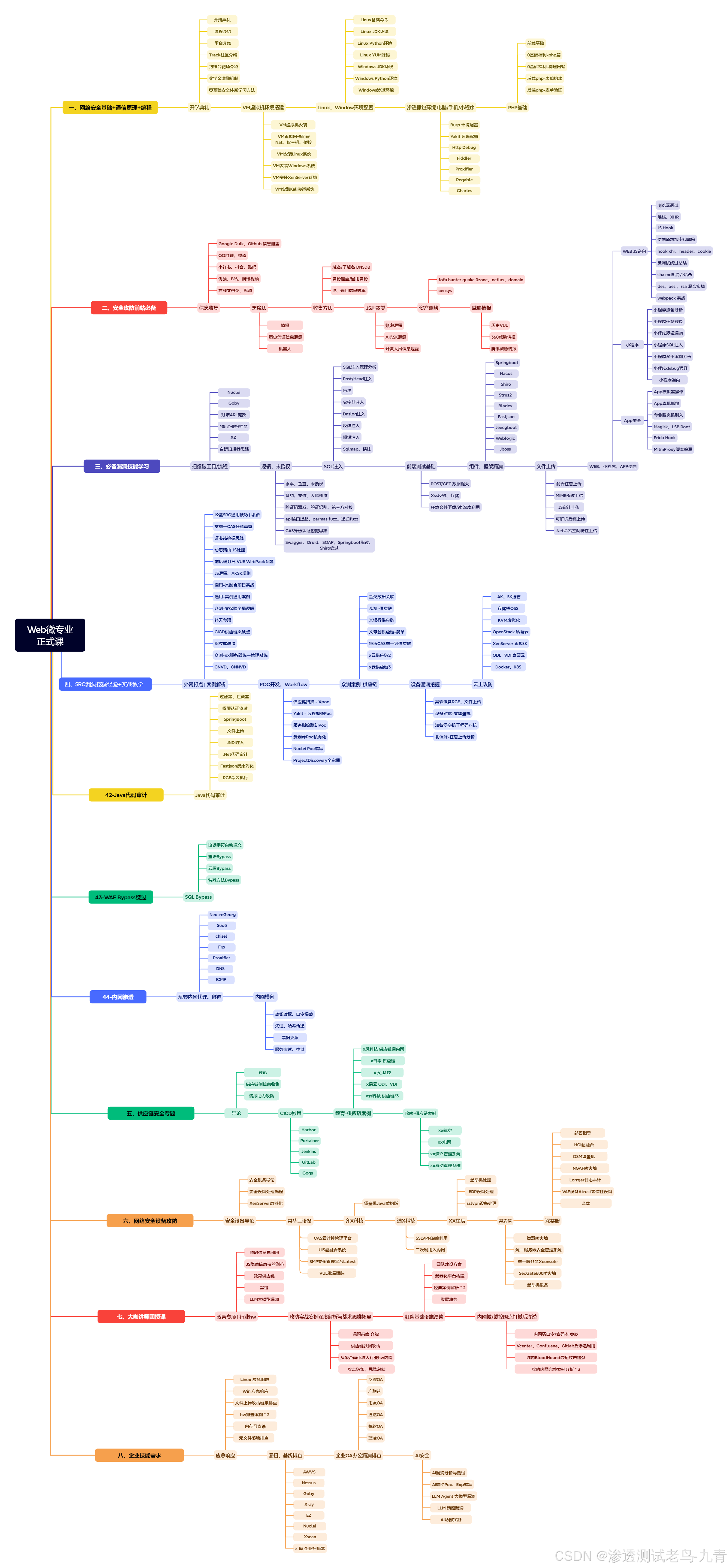

网络安全学习路线/web安全入门/渗透测试实战/红队笔记/黑客入门

感谢各位看官看到这里,欢迎一键三连(点赞+关注+收藏),如果你也是网络安全爱好者,欢迎在评论区留言,也欢迎查看我主页的个人简介进行咨询哦~

)

kafka讲解及实践-第2次作业指导)

机器学习小白入门 YOLOv:YOLOv8-cls 模型评估实操)