目录

- 一、我的导图和思考

- 二、大模型对我导图的评价

- 优点

- 可优化之处

- 三、大模型对这章节的建议

- 一、网络知识范畴

- (一)网络基础理论

- (二)局域网与广域网

- (三)网络安全

- (四)网络性能优化

- (五)网络分布式系统

- 二、优秀系统分析师应具备的能力

- (一)知识应用能力

- (二)问题解决能力

- (三)跨领域协作能力

- (四)技术前瞻能力

- 三、工作中应注重培养的方面

- (一)实践经验积累

- (二)持续学习习惯

- (三)安全意识培养

- (四)沟通与文档能力

一、我的导图和思考

网络,概念七层,ip地址划分,通信

1.七层,五层概念逻辑搞清楚 2.网络ip划分的逻辑和边界搞清楚

二、大模型对我导图的评价

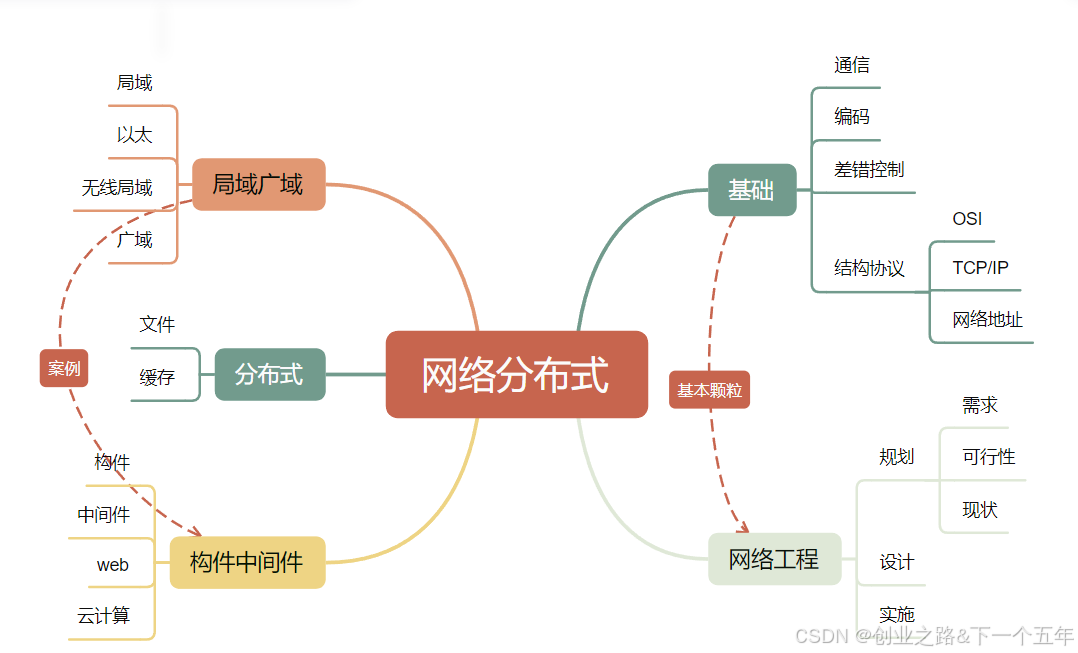

从系统分析师的视角来看,这张关于“网络分布式”的思维导图有值得肯定的地方,也存在一些可以优化的空间。

优点

- 整体框架有逻辑:围绕“网络分布式”这一核心主题,划分了“基础”“网络工程”“局域广域”“分布式”“构件中间件”等板块,能较为清晰地展现网络分布式相关知识的主要范畴,符合知识体系构建的基本逻辑,有助于从宏观上把握该领域的知识结构。

- 部分板块内容聚焦:

- “基础”板块下,对通信、编码、差错控制、结构协议(涵盖OSI、TCP/IP、网络地址等)的梳理,抓住了网络技术底层的关键要素,这些是理解网络分布式的重要基础,对于系统分析师来说,掌握这些基础内容是分析和设计网络分布式系统的前提。

- “局域广域”板块,明确区分了局域网(以太、无线局域)和广域网,体现了不同网络规模和类型的差异,在实际的系统分析中,网络的覆盖范围和类型会极大影响系统的架构设计与性能表现。

可优化之处

- 内容完整性与深度:

- “分布式”板块仅列出“文件”“缓存”,对于分布式系统的核心概念(如分布式计算、分布式存储的原理、分布式一致性算法等)、典型架构(如分布式客户端 - 服务器架构、分布式对等架构等)涉及不足。系统分析师在面对分布式系统时,需要深入理解这些内容,才能更好地进行系统的分析、设计与优化。

- “构件中间件”板块的“构件”“中间件”“web”“云计算”,表述较为简略,缺乏对中间件(如消息中间件、应用服务器中间件等不同类型中间件的作用、原理和适用场景)、云计算与网络分布式结合(如云计算环境下分布式系统的部署、资源调度等)更深入的阐述。

- 板块间关联与案例拓展:

- 思维导图中有“案例”的标注,但仅通过虚线与“局域广域”等板块连接,实际未展开具体案例。对于系统分析师而言,案例是将理论知识与实际场景结合的关键,通过具体案例(如大型电商平台的分布式架构案例、云计算数据中心的网络分布式案例等),能更好地理解技术的应用方式和效果,建议补充典型案例及其分析。

- 各板块之间的逻辑关联可以进一步强化,比如“基础”中的协议如何支撑“分布式”系统的通信,“构件中间件”如何在“网络工程”的设计与实施中发挥作用等,可通过更清晰的连线或说明文字来体现,帮助更系统地把握知识间的内在联系。

总体而言,这张思维导图搭建了网络分布式知识的初步框架,但在内容的深度、完整性以及知识间关联的展现上,还有提升的空间,若能进一步完善,会更有助于系统分析师全面、深入地学习和应用网络分布式相关知识。

三、大模型对这章节的建议

对于系统分析师而言,第四章涉及的网络知识是构建和优化企业信息系统的重要基础,以下是相关知识内容、应具备的能力以及工作中需注重培养的方面:

一、网络知识范畴

(一)网络基础理论

- 网络拓扑结构:包括总线型、星型、环型、树型、网状型等,不同拓扑结构的特点、优缺点以及适用场景,如星型拓扑易于管理和维护,常用于小型局域网;网状拓扑可靠性高,适用于对网络稳定性要求极高的骨干网络。

- 网络协议:

- TCP/IP协议族:涵盖应用层(HTTP、FTP、SMTP等)、传输层(TCP、UDP)、网络层(IP)和数据链路层(ARP、RARP)协议,理解各层协议的功能和工作原理,以及它们如何协同工作实现数据的可靠传输和网络通信。

- OSI参考模型:了解开放系统互连参考模型的七层架构(物理层、数据链路层、网络层、传输层、会话层、表示层、应用层),虽然在实际应用中TCP/IP协议族更为广泛,但OSI模型有助于从理论上全面理解网络通信的过程和层次划分。

- 网络设备:路由器、交换机、集线器、防火墙等设备的功能、工作原理和配置方法。例如,路由器用于不同网络之间的互联和路由选择,交换机用于局域网内的数据交换,防火墙用于保障网络安全,控制网络访问。

- 网络传输介质:包括有线介质(如双绞线、光纤)和无线介质(如Wi-Fi、蓝牙、蜂窝网络等),了解它们的传输特性、带宽、传输距离、抗干扰能力等,以便根据实际需求选择合适的传输介质。

(二)局域网与广域网

- 局域网技术:以太网(包括传统以太网、快速以太网、千兆以太网、万兆以太网等)的标准、工作原理和组网方式;无线局域网(WLAN)的技术标准(如802.11a/b/g/n/ac/ax等)、拓扑结构、安全机制(如WPA、WPA2、WPA3)以及无线接入点(AP)的部署和配置。

- 广域网技术:了解广域网的常见连接方式,如租用线路(DDN、帧中继)、X.25分组交换网络、异步传输模式(ATM)、多协议标签交换(MPLS)以及基于互联网的虚拟专用网络(VPN)技术(如IPSec VPN、SSL VPN)等,掌握它们的特点、适用场景和配置方法。

(三)网络安全

- 网络安全威胁:识别常见的网络安全威胁,如病毒、木马、恶意软件、网络攻击(如DDoS攻击、SQL注入攻击、跨站脚本攻击等)的原理和特征,以便在系统设计和分析中考虑相应的防范措施。

- 网络安全防护技术:包括防火墙策略配置、入侵检测与防御系统(IDS/IPS)、数据加密(如对称加密、非对称加密、SSL/TLS加密)、身份认证(如用户名密码认证、生物特征认证、双因素认证)、访问控制(如基于角色的访问控制RBAC)等技术的原理和应用。

(四)网络性能优化

- 网络性能指标:了解带宽、吞吐量、延迟、丢包率等网络性能指标的含义和测量方法,能够通过性能监控工具获取相关数据并进行分析。

- 性能优化方法:掌握网络拓扑优化、设备配置优化(如路由器缓存设置、交换机端口速率调整)、流量管理(如QoS服务质量控制,区分不同业务流量的优先级)等技术,以提高网络的性能和可靠性。

(五)网络分布式系统

- 分布式计算原理:包括分布式系统的架构(如客户端 - 服务器架构、对等架构、微服务架构)、分布式一致性算法(如Paxos、Raft算法)、分布式存储(如Ceph、GlusterFS等分布式文件系统)等,理解如何利用分布式技术提高系统的可扩展性、可用性和性能。

- 中间件技术:如消息中间件(RabbitMQ、Kafka等)用于在分布式系统中实现异步通信和消息传递,应用服务器中间件(如Tomcat、JBoss等)提供应用程序的运行环境和管理功能,掌握这些中间件的原理、特点和应用场景。

二、优秀系统分析师应具备的能力

(一)知识应用能力

能够将网络基础知识灵活应用到实际项目中,根据企业的业务需求和预算,选择合适的网络拓扑结构、协议、设备和传输介质,设计出满足性能、安全和可扩展性要求的网络方案。例如,在为一家连锁企业设计网络系统时,要考虑门店之间的通信需求、数据安全以及未来业务扩展,选择合适的广域网连接方式和局域网组网技术。

(二)问题解决能力

具备快速诊断和解决网络问题的能力,当系统出现网络故障(如网络延迟过高、丢包严重、无法访问等)或安全漏洞时,能够通过网络监控工具和分析技术,准确找出问题的根源,并制定有效的解决方案。比如,面对DDoS攻击导致的网络瘫痪,能够迅速采取措施进行流量清洗和防护,恢复网络正常运行。

(三)跨领域协作能力

网络是企业信息系统的重要组成部分,需要与服务器、存储、应用系统等协同工作。优秀的系统分析师要能够与软件开发团队、硬件工程师、数据库管理员等不同领域的人员进行有效沟通和协作,确保网络系统与其他系统之间的兼容性和协同性,共同推进项目的顺利实施。

(四)技术前瞻能力

网络技术发展迅速,系统分析师需要关注行业的最新动态和技术趋势,如5G网络、SDN(软件定义网络)、NFV(网络功能虚拟化)等新技术,评估其对企业业务的潜在影响和应用价值,为企业的网络规划和系统升级提供前瞻性的建议。

三、工作中应注重培养的方面

(一)实践经验积累

通过参与实际的网络项目,如网络规划、部署、优化和维护等工作,不断积累实践经验,提高解决实际问题的能力。可以主动争取参与企业内部的网络改造项目,或者参与一些开源网络项目的实践,加深对网络技术的理解和应用。

(二)持续学习习惯

网络技术不断更新换代,要保持持续学习的热情和习惯,定期学习新的网络技术标准、协议和产品知识,参加相关的技术培训、研讨会和在线课程,如Cisco、华为等厂商提供的网络技术认证培训,提升自己的专业技能水平。

(三)安全意识培养

网络安全至关重要,在工作中要时刻保持高度的安全意识,将安全理念贯穿于网络系统分析、设计和实施的全过程。关注网络安全领域的最新漏洞和攻击手段,学习和掌握先进的安全防护技术和策略,为企业的网络安全保驾护航。

(四)沟通与文档能力

在与团队成员和客户沟通网络方案和问题时,要能够清晰、准确地表达自己的观点和想法,同时善于倾听他人的意见和需求。此外,要注重文档的编写,将网络系统的设计方案、配置文档、测试报告等详细记录下来,以便后续的维护和管理,也方便团队成员之间的交流和协作。

—概念】)

:VTK中的基本概念)

——217. 存在重复元素(C++))

:WebSocket 的安全性)

:数据一致性的“守护者“)

)

![[特殊字符] Python在CentOS系统执行深度指南](http://pic.xiahunao.cn/[特殊字符] Python在CentOS系统执行深度指南)