一、两探针法

两探针法是一种较为基础的测试方法。该方法将两根探针与半导体样品表面紧密接触,通过电源在两根探针之间施加电压,同时使用电流表测量通过样品的电流,再根据欧姆定律计算电阻。这种方法的优点在于操作简单、设备要求较低,适用于对精度要求不高的初步测试。但它存在明显的局限性,由于探针与样品表面存在接触电阻,且无法准确区分样品本身电阻和接触电阻,导致测量结果误差较大,尤其是对于低电阻值的半导体样品,接触电阻的影响更为显著。

二、四探针法

四探针法在两探针法的基础上进行了改进,采用四根探针按一定间距排列(通常为直线排列)与样品表面接触。外侧两根探针用于施加电流,内侧两根探针用于测量电压。该方法的优势在于能够有效消除接触电阻的影响,因为测量电压的探针不通过电流,避免了接触电阻对电压测量的干扰,从而提高了测量精度,适用于各种类型和电阻范围的半导体样品测试。不过,四探针法对探针间距、样品尺寸等因素较为敏感,需要精确控制实验条件以确保测量结果的准确性。

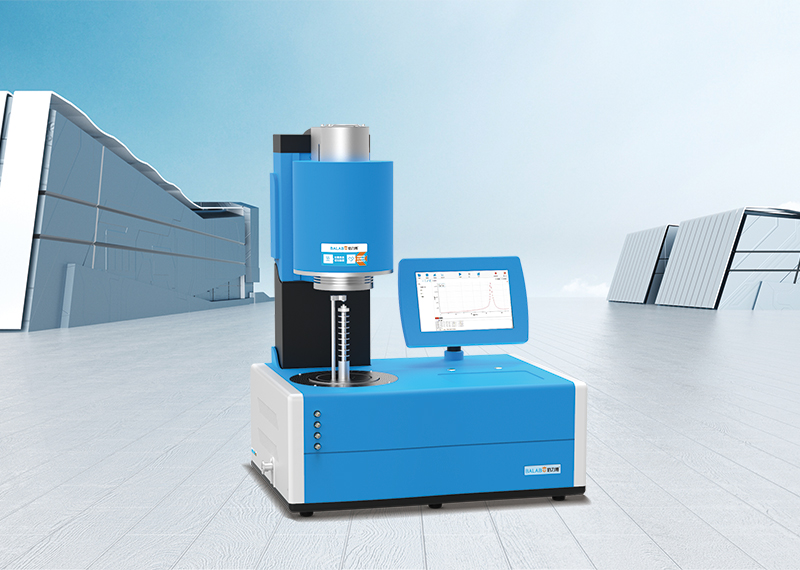

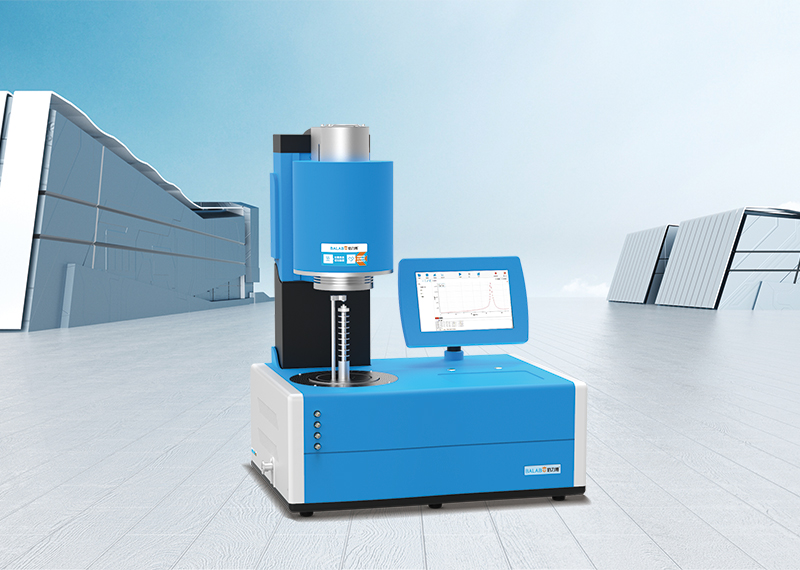

三、伏安特性测试法

伏安特性测试法通过在半导体器件两端施加不同大小和方向的电压,测量对应的电流值,绘制出伏安特性曲线。通过对曲线的分析,可以全面了解半导体的电学性能,不仅能得到电阻值,还能判断半导体的类型掺杂浓度等信息。这种方法适用于研究半导体在不同工作条件下的性能,但测试过程相对复杂,需要使用专业的测试设备(如半导体参数分析仪),且对测试人员的技术要求较高。

--对象内存布局)

)