###源NAT基本原理

NAT(Network Address Translation)网络地址转换技术

源NAT技术对IP报文的源地址进行转换,将私有IP地址转换为公网IP地址,使大量私网用户可以利用少量公网IP地址访问internet,大大减少对公网IP的消耗

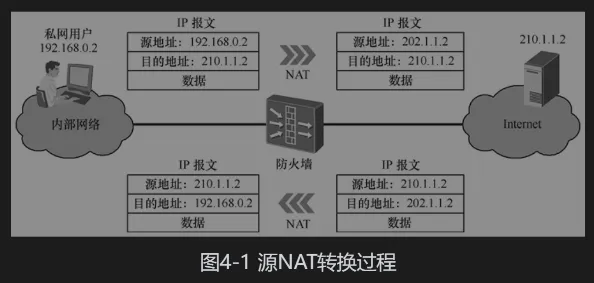

源NAT转换的过程如图4-1所示,当私网用户访问Internet的报文到达防火墙时,防火墙将报文的源IP地址由私网地址转换为公网地址;当回程报文返回至防火墙时,防火墙再将报文的目的地址由公网IP地转换为私网地址。整个NAT转换过程对于内部网络中的用户和Internet上的主机来说是完全透明的

###NAT地址池

NAT地址池是一个虚拟概念,他形象的把公网IP地址的集合比喻成一个放IP地址的池子或容器,当火枪进行地址转换时,从NAT地址池中选择一个公网IP地址,然后对私网IP地址进行转换(选择公网IP地址是随机的)

### 配置nat地址池

nat address-group 1 202.1.1.2 202.1.1.5

###NAT策略

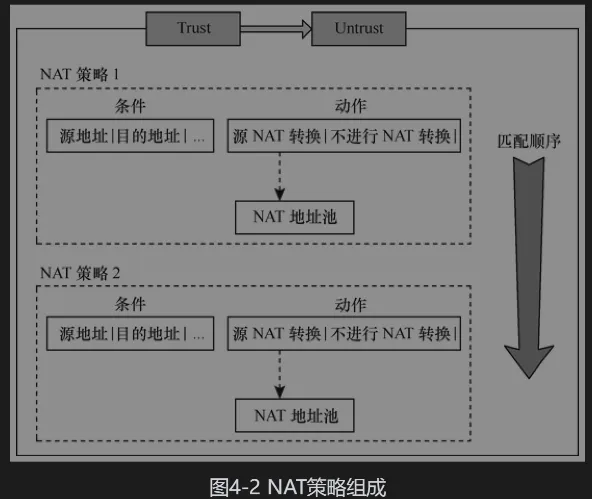

- NAT地址此后配置完后,会被NAT策略所引用,当动作是源NAT转换时,必须引用NAT地址池

- 多条NAT策略之间存在匹配顺序,如果报文命中某条NAT策略,就会按照该NAT策略中引用的地址池进行地址转换,如果没有命中,则会继续查找

###源NAT地址转换方式

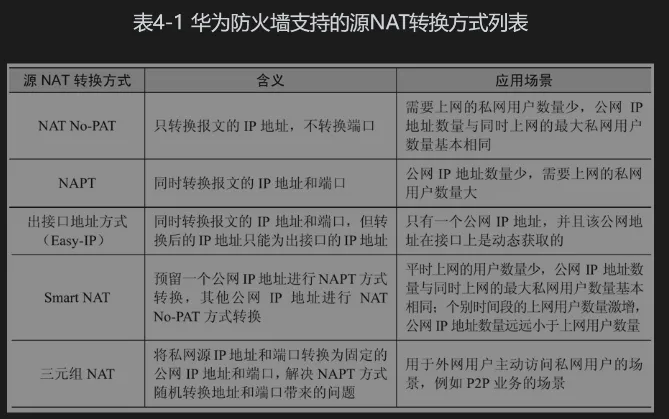

- NAT No-PAT

- NAPT

- Easy-IP(出接口地址方式)

- Smart NAT

- 三元组NAT

###NAPT(Network Address and Port Translation)

NAPT 表示网络地址和端口转换,即同时对IP和端口进行转换

NAPT方式不会生成Server-map表

不配置关键字no-pat

###出接口地址方式(Easy-IP)

Easy-IP方式不需要配置NAT地址池,也不需要配置黑洞路由,只需要在NAT策略中指定出接口即可

easy-ip也不会生成server-map

### NAT策略

sys

nat-policy interzone trust untrust outbound

policy 1

policy source 192.168.0.0 0.0.0.255

action source-nat

easy-ip g0/0/1

quit

quit

### 安全策略

policy interzone trust untrust outbound

policy 1

policy source 192.168.0.0 0.0.0.255

action permit

quit

quit

###Smart NAT

### NAT地址池配置

nat address-group 1

mode no-pat local

#预留地址

smart-nopat 202.1.1.3

#未预留地址

section 202.1.1.4### NAT策略

nat-policy interzone trust untrust outbound

policy 1

policy source 192.168.0.0 0.0.0.255

action source-nat

accress-group 1

quit

quit###安全策略

policy interzone trust untrust outboud

policy 1

policy source 192.168.0.0 0.0.0.255

action permit

quit

quit###黑洞路由

ip route-static 202.1.1.3 32 NULL 0

ip route-static 202.1.1.4 32 NULL 0

###三元组NAT

三元组NAT方式进行转换时的两个特点:

- 对外呈现端口一致性

- 支持外网主动访问

### NAT地址池配置

sys

nat address-group 1

mode full-cone local

section 1202.1.1.2202.1.1.3

quit

### NAT策略

nat-policy interzone trust untrust outbound

policy 1

policy source 192.168.0.0 0.0.0.255

action source-nat

address-group 1

quit

quit###配置安全策略

policy interzone trust untrust outbound

policy 1

policy source 192.168.0.0 0.0.0.255

action permit

quit

quit

)

)

)

Dogs vs. Cats Redux: Kernels Edition 猫狗二分类)

理解VAE)

)

)