目录

工业互联网密码技术应用Q&A

Q1:设备身份认证与接入控制

Q2:通信数据加密与完整性保护

Q3:远程安全访问

Q4:平台与数据安全

Q5:软件与固件安全

Q6:日志审计与抗抵赖

首传信安-解决方案

总结

工业互联网通过将工业体系与互联网体系深度融合,将工业领域中的人、机、物等生产经营要素全面联通,形成了影响工业和经济发展的关键信息系统。从封闭的工业环境到开放互联网的网络环境,工业互联网安全形势严峻。以下针对核心安全挑战,梳理关键问题与应对方案。

工业互联网密码技术应用Q&A

Q1:设备身份认证与接入控制

主要问题:工业现场设备(PLC、传感器等)数量庞大、来源复杂。如何确保接入设备合法可信?如何防止非法/恶意节点接入?

解决方案:①为每个设备颁发唯一的、基于公钥基础设施的数字证书。设备在接入网络或与其他设备/平台通信时,通过交换和验证证书来证明身份。

②在设备出厂或部署时预置共享密钥,用于设备与网关或控制中心之间的双向认证。

③考虑到工业设备资源(计算、存储、功耗)受限,采用优化或轻量级的认证协议(如基于国密SM2/9算法的精简实现)。

核心价值:可以防止非法设备接入、防止设备被仿冒或替换,建立设备间的信任关系。

Q2:通信数据加密与完整性保护

主要问题:工业网络中的数据传输(如现场设备到控制器、控制器到SCADA、SCADA到MES/云平台)易遭窃听/篡改,传统工业通信协议缺乏安全机制。如何防护?

解决方案:①在TCP/IP层应用TLS/SSL协议或其工业定制版本(如OPC UA over TLS),提供端到端加密和完整性校验。

②在应用层协议(如MQTT, CoAP, OPC UA)中集成加密和消息认证码功能(使用对称算法如AES、SM4,或非对称算法如RSA、SM2)。

③在远程访问或跨区域网络连接时,建立加密隧道(如IPsec VPN, SSL VPN)。

④使用HMAC或基于国密SM3等算法生成MAC,确保数据在传输过程中未被篡改。

核心价值:保护生产数据、控制指令、工艺参数等敏感信息不被窃听,确保数据的真实性和完整性,防止“中间人攻击”和指令篡改。

Q3:远程安全访问

主要问题:工程师、运维人员需要远程访问工业现场设备进行调试、诊断和维护。如何确保远程访问的安全,防止未授权访问和会话劫持?

解决方案:①要求远程用户使用多因素认证(用户名/口令 + 动态令牌/数字证书/生物特征)。

②必须通过加密的VPN隧道(如SSL VPN)访问工业网络。

③基于角色和最小权限原则,严格控制远程用户能访问哪些设备和执行哪些操作,通常结合数字证书或令牌进行细粒度授权。

核心价值:安全地支持远程运维,降低现场维护成本,同时防止非法远程入侵。

Q4:平台与数据安全

主要问题:工业互联网平台汇聚大量高价值敏感工业数据(设备状态、生产参数等)。如何保护存储数据?如何安全共享与分析?

解决方案:①对存储在数据库、云端或边缘节点的敏感数据进行加密(静态加密),使用AES、SM4等算法。管理好加密密钥至关重要。

②应用透明数据加密或字段级加密。

③在需要多方协作分析数据但又不希望暴露原始数据时,使用高级密码学技术(安全多方计算/同态加密),在加密状态下进行计算。

④结合密码哈希函数等技术,在共享或发布数据前去除或混淆敏感个人信息。

⑤建立密钥管理系统,安全地生成、存储、分发、轮换和销毁密钥(使用HSM等硬件设备增强安全性)。

核心价值:防止内外部数据泄露,满足隐私法规要求,实现安全的数据利用和价值挖掘。

Q5:软件与固件安全

主要问题:如何确保设备软件/固件更新包来源可信且未被篡改?

解决方案:① 软件/固件发布者使用私钥对更新包进行签名。设备在安装前使用对应的公钥验证签名,确保更新包的来源可信和内容完整。

核心价值:防止恶意固件或软件被注入设备,保障设备运行环境的安全。

Q6:日志审计与抗抵赖

主要问题:如何确保关键操作日志(参数修改、指令下发、用户登录)的真实性、完整性,防止操作抵赖?

解决方案:①对重要的操作记录进行数字签名并附加可信时间戳。

核心价值:提供操作行为的不可否认性,满足合规审计要求,便于安全事件追溯。

解决方案

工业互联网网络是构建工业环境下全面互联的关键基础设施,工业控制系统通过网络连接,实现数据在设备层和平台层之间流动,进行数据分析、运营决策,智能控制等,最终实现生产优化。

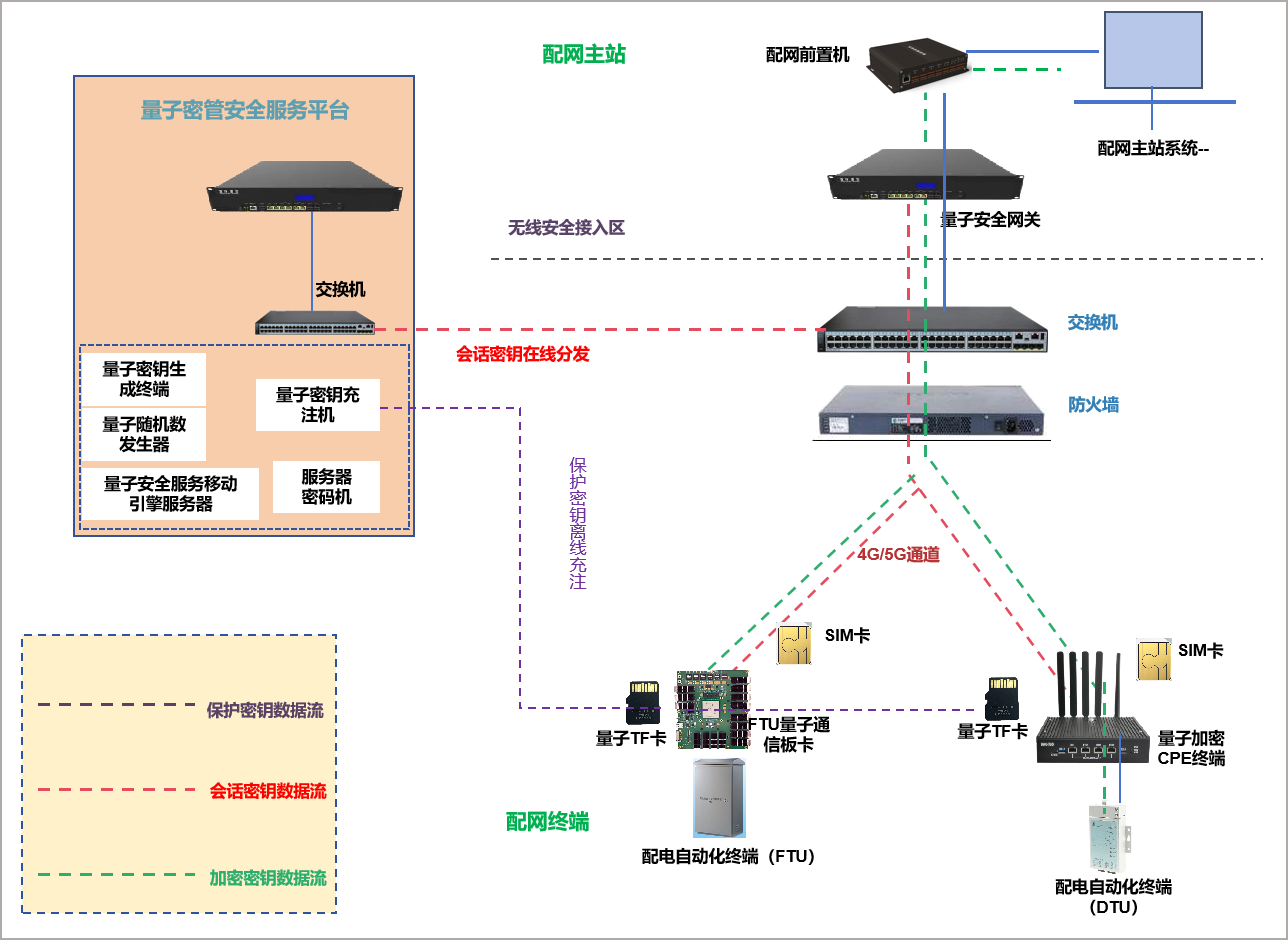

工业互联网是实现新型电力系统“供需协同、灵活智能”的使能基础设施。首传信安自主研发的量子安全网关,支持RS485、RS232、WiFi、5G 等工业接口;满足实时应用业务数据加密高并发、低延时要求。首传加密安全网关能保证通信前身份认证,建立安全的传输通道,保证通信过程中数据机密性和完整性。下图首传信安在电力行业的应用拓扑图:

总结

工业互联网安全需建立算法自主、分层防护、持续演进的密码体系。通过设备层轻量化认证、网络层国密协议增强、平台层数据加密三位一体防护,为智能制造构筑可信安全基石。

)

Part.1)

)

)