研究背景:日常生活中,健康人依靠手完成对物体的操作。对于手部截肢患者,手部的缺失导致他们难以有效地操作物体,进而影响正常的日常生活。拥有一个能够实现拟人地自然抓取多种日常物体的五指动力假手是手部截肢患者的夙愿,有助于提高患者自尊心和生活的信心。传统假肢手多依赖脑机接口(BCI)或肌电信号(EMG)控制,但存在手势适应性差、意图识别精度低等问题。尽管视觉系统能增强物体感知,却难以实现动态拟人化抓握动作。截肢者在使用现有假肢时,常面临操作不自然、功能受限的困扰,不仅影响日常效率,更可能削弱其心理自信。为此,该团队提出了一种创新解决方案——基于视觉系统的动力假手,通过动态手势建模与智能意图预测,显著提升了假肢的拟人化水平与实用性。研究内容:该研究由哈尔滨工业大学(深圳)、中国科学院沈阳自动化研究所、南方科技大学等团队联合完成,首次实现了假肢手在抓取过程中抓取动作的拟人化。

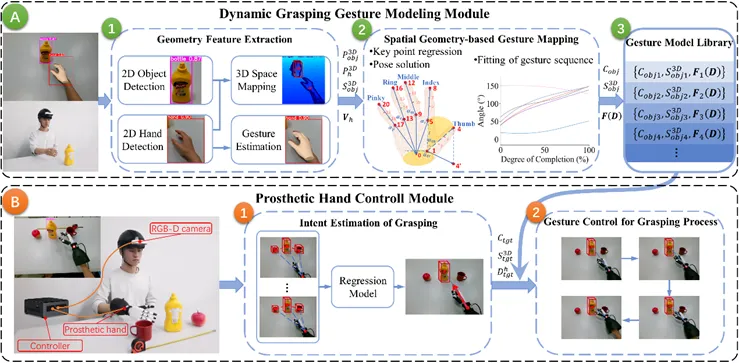

如图1所示,智能假手系统架构展示了视觉驱动假手系统的两大核心模块,分别为抓取手势动态建模功能模块和假肢手控制功能模块。动态抓握手势建模模块(A部分):通过头戴摄像头捕捉健康人手部抓握物体的视觉数据,依次完成物体3D重建、手势关键点提取,并构建手物距离与关节角度的多项式函数,最终形成可扩展的手势模型库。假手控制模块(B部分):结合实时视觉数据,利用运动轨迹回归算法预测用户抓取目标,从模型库调用对应手势函数,驱动假手实现拟人化抓握。该设计实现了“视觉感知-意图预测-动态控制”的全自动化闭环。

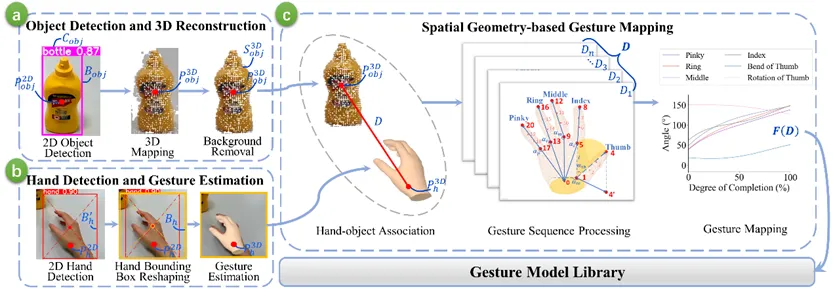

图1智能假肢手系统概述。(A) 上半部分为动态抓取手势建模模块工作流程。 (B) 下半部分为假肢手控制模块工作流程。该团队以右手假肢为例进行研究。动态抓取手势建模模块的数据来源于人右手抓取多种物体。图2详细呈现空间几何手势映射方法(SG-GM)的流程。物体感知(a部分):采用YOLOv5检测目标,结合深度信息重建物体3D点云,并通过背景剔除与聚类分割提取精确几何特征。手势解析(b部分):改进的SRHandNet模型定位手部区域,结合IntagHand算法估计21个关节角度,生成MANO手部网格模型。动态映射(c部分):将手-物距离序列与关节角度拟合为多项式函数,构建手势模型库,确保假手从接近到抓握全程动作连贯拟人。

图2基于空间几何的手势映射方法(SG-GM)流程。人体抓取物体过程中,腕部在空间的运动曲线通常可近似为一条直线。基于该原理,我们提出了MTR-GIE算法。我们将采集

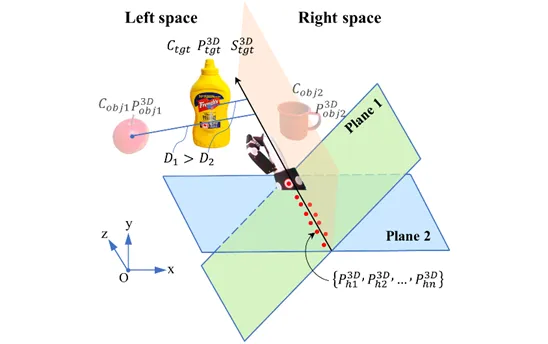

个假肢手腕部的位置。根据这些腕部位置回归一条空间直线,用于预测假肢手的运动方向,进而实现抓取意图的估计,图3揭示了多物体环境下意图估计算法(MTR-GIE)的数学内核:轨迹回归:基于假肢手腕的连续空间坐标(红点),通过最小二乘法拟合出预测运动直线(绿蓝平面交线)。空间分割:构建橙色空间分割平面,筛选位于预测轨迹左侧且距离最近的物体作为抓取目标。该算法仅依赖头戴摄像头数据

图3 基于运动轨迹回归的抓取意图估计算法(MTR-GIE)估计抓取意图的示意图。总结与展望本文提出的具有视觉的动力假肢系统具备对自然手势构建模型的能力,针对新的物体能够快速的构建手势。同时,该假肢系统实现了拟人化的手势控制,能够适应多物体抓取场景。此外,本文提出的基于运动轨迹回归的抓取意图估计算法在假肢运动过程中快速确认抓取目标,大幅度降低了对抓取时间和自然手势控制的影响。系统在单物体环境下抓取成功率为95.43%,抓取时间为3.07±0.41s,接近于人手正常抓取物体所用时间。假肢手与人手抓取动作的相似度为0.911。在多物体环境下意图估计准确率为94.35%,抓取成功率为88.75%。本文提出的方法能够使假肢手快速地实现面向新物体的、拟人的抓取,为探索假肢手控制提供了新的解决途径和思路。Yansong Xu, Xiaohui Wang, Junlin Li, Xiaoqian Zhang, Feng Li, Qing Gao, Chenglong Fu, and Yuquan Leng, “A Powered Prosthetic Hand with Vision System for Enhancing the Anthropopathic Grasp,” in IEEE Transactions on Neural Systems and Rehabilitation Engineering, doi: 10.1109/TNSRE.2025.3567392.文章链接:https://ieeexplore.ieee.org/document/10988884

冷雨泉教授团队:新型视觉驱动智能假肢手,拟人化抓握技术突破,助力截肢者重获生活自信

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.pswp.cn/web/82365.shtml

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

android 媒体框架之MediaCodec

一、MediaCodec 整体架构与设计思想

MediaCodec 是 Android 底层多媒体框架的核心组件,负责高效处理音视频编解码任务。其架构采用 生产者-消费者模型,通过双缓冲区队列(输入/输出)实现异步数据处理:

输入缓冲区队列…

Starrocks Full GC日志分析

GC日志样例:

[2025-06-03T07:36:06.1770800] GC(227) Pause Full (G1 Evacuation Pause)

[2025-06-03T07:36:06.1960800] GC(227) Phase 1: Mark live objects

[2025-06-03T07:36:06.9480800] GC(227) Cleaned string and symbol table, strings: 47009 processed,…

React从基础入门到高级实战:React 高级主题 - React 微前端实践:构建可扩展的大型应用

React 微前端实践:构建可扩展的大型应用

引言

在2025年的技术生态中,Web应用的规模和复杂性持续增长,微前端(Micro Frontends)已成为应对大型项目挑战的主流架构。通过将前端应用拆分为多个独立模块,微前…

定时器:中央对齐模式剖析

中央对齐模式(Center-Aligned Mode)下,当配置为 模式3(CMS[1:0] 11) 时,定时器会同时触发 上溢中断(ARR中断) 和 下溢中断(0中断),即一个PWM周期…

MySQL强化关键_019_索引优化

目 录 一、最左前缀原则

1.完全使用索引

2.部分使用索引

3.不使用索引

4.效率折损

(1)使用范围查找

(2)索引断开 二、索引失效场景

1. 索引列参与运算

2.索引列模糊查询以“%”开始

3.索引列是字符串类型,查…

【Oracle】安装单实例

个人主页:Guiat 归属专栏:Oracle 文章目录 1. 安装前的准备工作1.1 硬件和系统要求1.2 检查系统环境1.3 下载Oracle软件 2. 系统配置2.1 创建Oracle用户和组2.2 配置内核参数2.3 配置用户资源限制2.4 安装必要的软件包 3. 目录结构和环境变量3.1 创建Ora…

6年“豹变”,vivo S30系列引领手机进入场景“体验定义”时代

出品 | 何玺 排版 | 叶媛

5月29日晚,备受用户期待的vivo S30系列如约而至。

相比前几代S系列产品,S30系列变化显著,堪称“豹变”。首先,其产品打造思路发生了质变,产品体验更好,综合竞争力更为强。其次&a…

Rust 学习笔记:使用自定义命令扩展 Cargo

Rust 学习笔记:使用自定义命令扩展 Cargo Rust 学习笔记:使用自定义命令扩展 Cargo Rust 学习笔记:使用自定义命令扩展 Cargo

Cargo 支持通过 $PATH 中的 cargo-something 形式的二进制文件拓展子命令,而无需修改 Cargo 本身。

…

NodeMediaEdge任务管理

NodeMediaEdge任务管理

简介

NodeMediaEdge是一款部署在监控摄像机网络前端中,拉取Onvif或者rtsp/rtmp/http视频流并使用rtmp/kmp推送到公网流媒体服务器的工具。 在未使用NodeMediaServer的情况下,或是对部分视频流需要单独推送的需求,也可…

蒲公英盒子连接问题debug

1、 现象描述 2、问题解决 上图为整体架构图,其中左边一套硬件设备是放在机房,右边是放在办公室。左边的局域网连接了可以访问外网的路由器,利用蒲公英作为旁路路由将局域网暴露在外网环境下。 我需要通过蒲公英作为旁路路由来进行远程访问&…

Golang 依赖注入:构建松耦合架构的关键技术

依赖注入(Dependency Injection, DI) 是一种设计模式,用于实现控制反转(Inversion of Control, IoC),通过将依赖项的创建和管理交给外部组件,而不是在类或函数内部直接创建依赖项,从…

Transformer核心原理

简介

在人工智能技术飞速发展的今天,Transformer模型凭借其强大的序列处理能力和自注意力机制,成为自然语言处理、计算机视觉、语音识别等领域的核心技术。本文将从基础理论出发,结合企业级开发实践,深入解析Transformer模型的原…

虚拟线程与消息队列:Spring Boot 3.5 中异步架构的演进与选择

企业级开发领域正在经历一场翻天覆地的巨变,然而大多数开发者却对此浑然不觉,完全没有意识到。Spring Boot 3.5 带来的革命性的虚拟线程 (Virtual Threads) 和增强的响应式能力,绝不仅仅是小打小闹的增量改进——它们正在从根本上改变我们对异…

网络编程(计算机网络基础)

认识网络

1.网络发展史

ARPnetA(阿帕网)->internet(因特网)->移动互联网->物联网

2.局域网与广域网 局域网 概念:的缩写是LAN(local area network),顾名思义,是个本地的网络,只能实现小范围短距…

Windows Server部署Vue3+Spring Boot项目

在Windows Server 上部署Vue3 Spring Boot前后端分离项目的详细步骤如下: 一、环境准备 安装JDK 17 下载JDK MSI安装包(如Oracle JDK 或 OpenJDK) 双击安装,配置环境变量: JAVA_HOME:JDK安装路径…

CCF CSP 第37次(2025.03)(3_模板展开_C++)(哈希表+stringstream)

CCF CSP 第37次(2025.03)(3_模板展开_C) 解题思路:思路一(哈希表stringstream): 代码实现代码实现(思路一(哈希表stringstream))&…

数据安全管理进阶:81页 2024数据安全典型场景案例集【附全文阅读】

《2024 数据安全典型场景案例集》聚焦政务数据安全,覆盖数据细粒度治理、授权运营、接口安全、系统接入、批量数据共享、使用侧监管、风险监测、账号管控、第三方人员管理、密码应用等十大典型场景,剖析各场景风险并提供技术方案,如基于 AI 的…

Leetcode 261. 以图判树

1.题目基本信息

1.1.题目描述

给定编号从 0 到 n - 1 的 n 个结点。给定一个整数 n 和一个 edges 列表,其中 edges[i] [ai, bi] 表示图中节点 ai 和 bi 之间存在一条无向边。

如果这些边能够形成一个合法有效的树结构,则返回 true ,否则返…

【ISAQB大纲解读】LG 1-8:区分显性陈述和隐性假设(R1)

软件架构师: 应明确提出假设或先决条件,从而防止隐性假设 知道隐性假设可能会导致利益相关方之间的潜在误解 1. 应明确提出假设或先决条件,防止隐性假设

为什么重要?

隐性假设是架构风险的温床 例如:假设“所有服务都…

)

(3_模板展开_C++)(哈希表+stringstream))

)