勒索覆盖屏成新特征

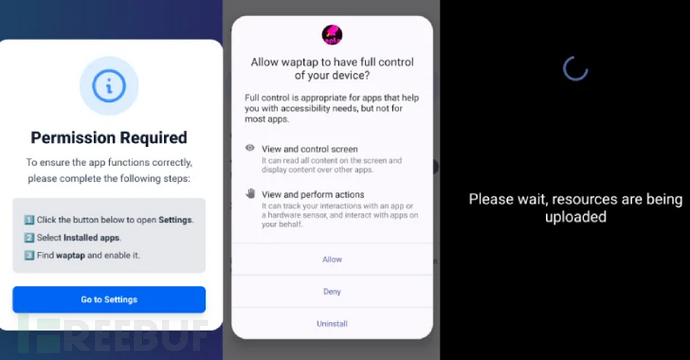

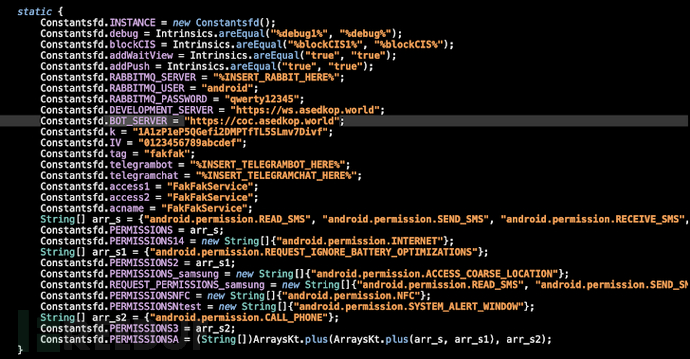

网络安全研究人员发现名为HOOK的安卓银行木马新变种,该恶意软件新增勒索软件式覆盖屏功能用于显示勒索信息。Zimperium zLabs研究员Vishnu Pratapagiri表示:"最新变种的显著特征是能够部署全屏勒索覆盖界面,旨在胁迫受害者支付赎金。该界面会显示带有'警告'字样的恐吓信息,以及动态从C2服务器获取的钱包地址和金额。"

据移动安全公司披露,当C2服务器发出"ransome"指令时,该覆盖屏会远程启动。攻击者发送"delete_ransome"指令即可关闭该界面。分析显示,HOOK很可能是ERMAC银行木马的分支——巧合的是,ERMAC的源代码此前曾在互联网公开目录中遭泄露。

107项远程指令构成完整攻击链

与其他针对安卓系统的银行恶意软件类似,HOOK能够在金融类应用上方显示虚假覆盖界面窃取用户凭证,并滥用安卓无障碍服务实现自动化欺诈和远程控制设备。其突出功能还包括:向指定号码发送短信、实时传输受害者屏幕画面、调用前置摄像头拍照、窃取加密货币钱包的Cookies和恢复短语等。

Zimperium指出,最新版本标志着重大升级,支持的远程指令从69项扩展至107项,新增38项功能。包括:通过透明覆盖层捕获用户手势、伪造NFC界面诱骗受害者分享敏感数据、以及收集锁屏PIN码或图案的欺骗性提示。

新增指令清单:

- takenfc:通过全屏WebView覆盖层显示虚假NFC扫描界面读取卡片数据

- unlock_pin:显示虚假设备解锁界面收集解锁图案或PIN码

- takencard:模仿Google Pay界面收集信用卡信息

- start_record_gesture:通过透明全屏覆盖层记录用户手势

通过钓鱼网站与虚假仓库传播

安全专家认为HOOK正通过钓鱼网站和伪造的GitHub仓库大规模传播恶意APK文件。通过GitHub分发的其他安卓恶意软件家族还包括ERMAC和Brokewell,表明这种传播方式正被更多威胁行为者采用。Zimperium强调:"HOOK的演变表明银行木马正快速融合间谍软件与勒索软件技术,模糊了威胁分类界限。随着功能持续扩展和广泛传播,这些恶意软件家族对金融机构、企业和终端用户构成日益增长的风险。"

Anatsa木马同步升级

与此同时,Zscaler的ThreatLabs披露了Anatsa银行木马的更新版本,其攻击目标已从先前报告的650家扩展到全球831家银行和加密货币服务,新增德国和韩国等地区目标。该木马通过伪装成文件管理器应用(包名:"com.synexa.fileops.fileedge_organizerviewer")进行传播,采用直接安装木马替代远程DEX动态代码加载,并通过损坏的压缩包隐藏运行时部署的DEX有效载荷。

Anatsa还会申请安卓无障碍服务权限,进而获取发送/接收短信、在其他应用上方绘制覆盖窗口等额外权限。研究人员在Google Play商店中发现来自Anatsa、Joker和Harly等77个恶意应用家族的恶意软件,总安装量超过1900万次。其中Harly作为Joker变种,卡巴斯基曾在2022年首次标记,今年3月Human Security又发现Google Play商店中存在95个含Harly的恶意应用。

安全研究员Himanshu Sharma指出:"Anatsa持续进化并改进反分析技术以更好规避检测,该恶意软件新增了对150多个金融应用的支持。"

之如何在linux上正常使用R)

)

- MT7682+VLC出图)

)